纯图形化实时流量分析 [ etherape ]

0x01 关于 etherape:

0x02 环境:

0x03 开始在centos6.9_x64上安装etherape,它同样依赖于libpcap库进行数据捕获,所以,如果你是自行编译安装的,请务必先装好所依赖的各种图形环境,具体请参考其官方说明, http://etherape.sourceforge.net/download.shtml#sources 这里就暂以kali平台进行演示,Ubuntu 下其实也是一样的,不再赘述

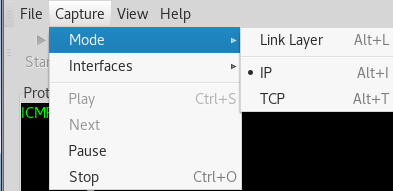

0x04 下面是 etherape 所支持的各种数据捕获模式,如,链路模式,ip模式,tcp模式,我们最常用的可能就是ip模式了,非常的直观明了

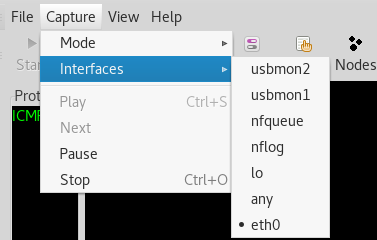

0x05 选择要进行捕获的网卡接口,如果你的机器同时有几块网卡,分别连接着不同的vlan,可以选择对指定的vlan进行数据捕获

0x06 接着,我们就用etherape来简单观察一些典型的网络行为,当然,本身用途绝非仅限于此,对于我们来讲,用的更多的,可能还是分析各种入侵攻击流量,帮助快速定位攻击源,此处要再次强调,它只适合用在流量较小的一些内网环境下,个人觉得,已经很难应用于如今的办公场景,不过,作为学习还是非常有价值的

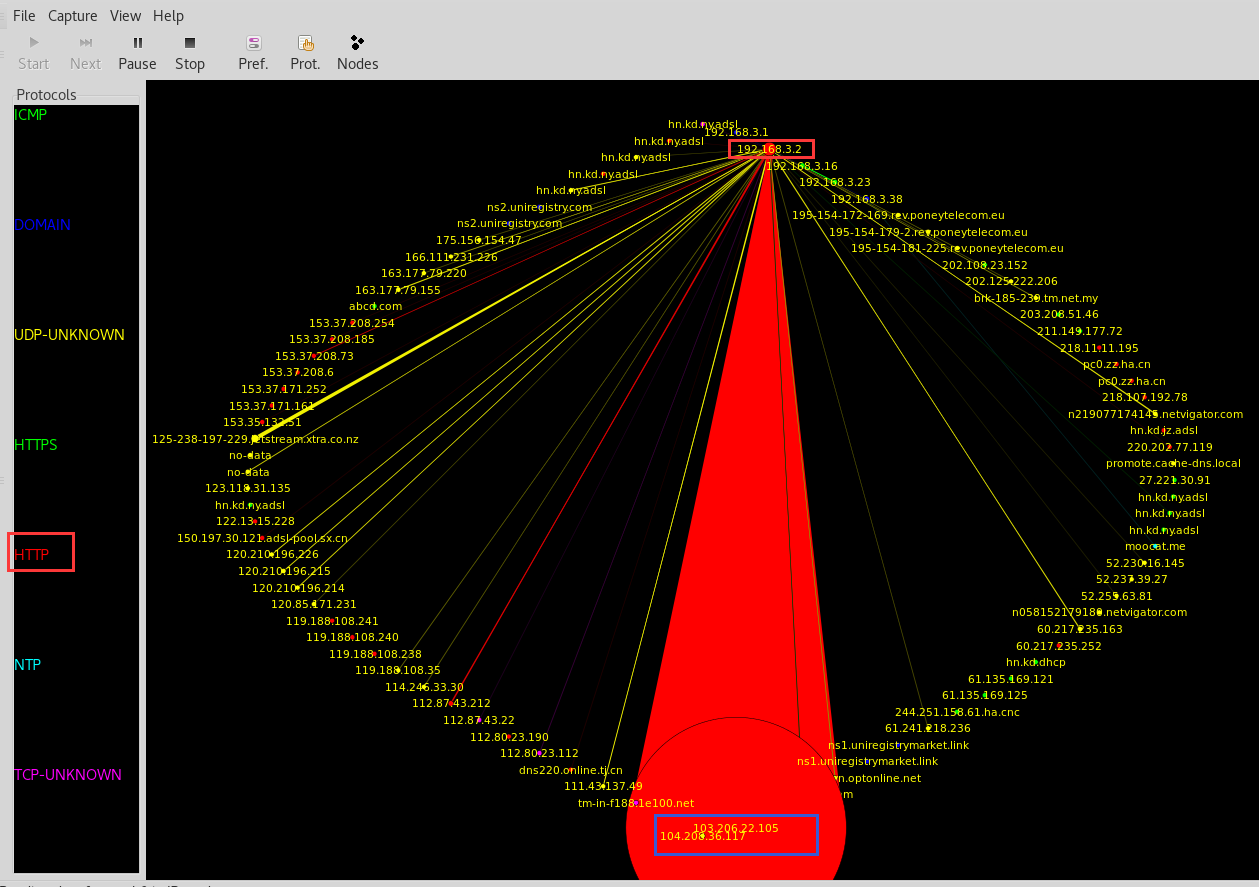

在win7cn上尝试用迅雷进行正常的数据下载,注意,不同的颜色代表左侧对应颜色的协议,捕获期间可以随时暂停或直接停止,方便人为进一步分析

在win7cn上用浏览器进行正常的web访问

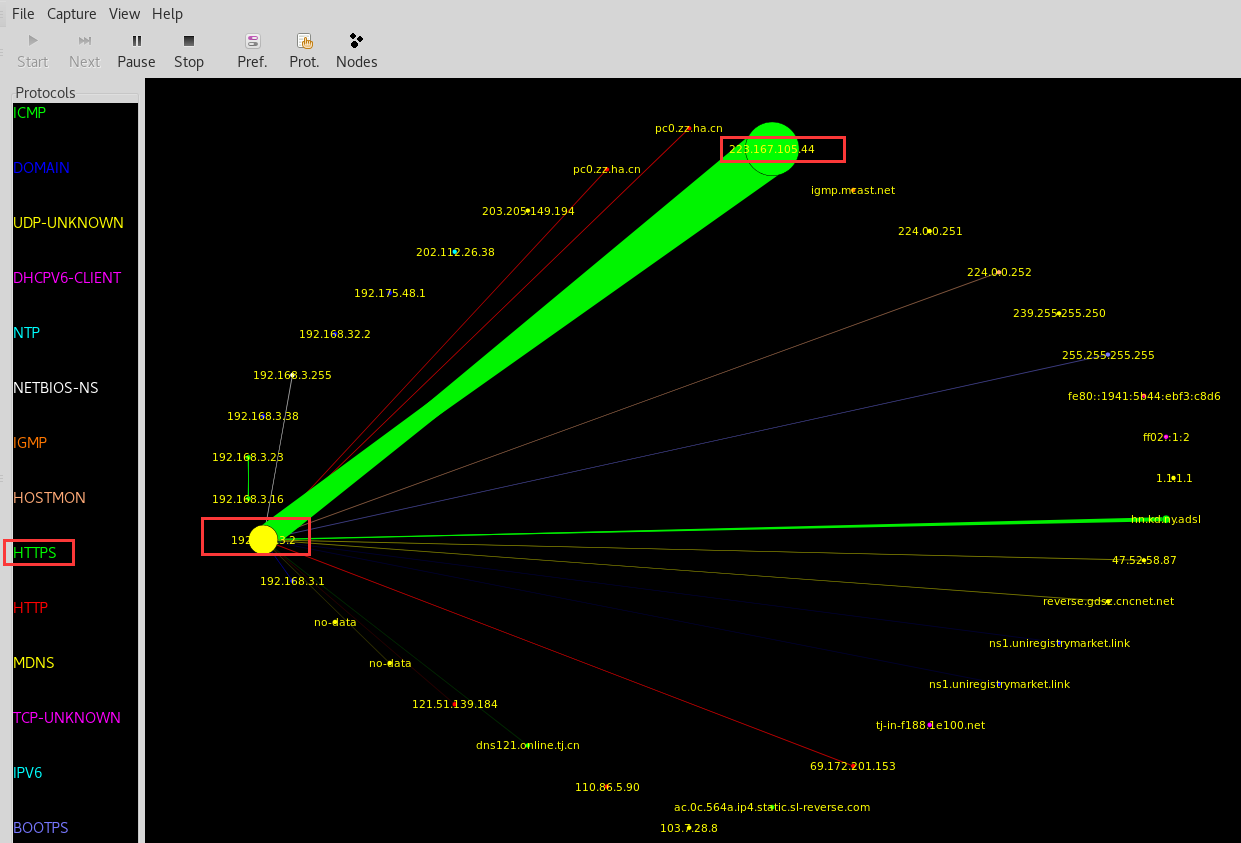

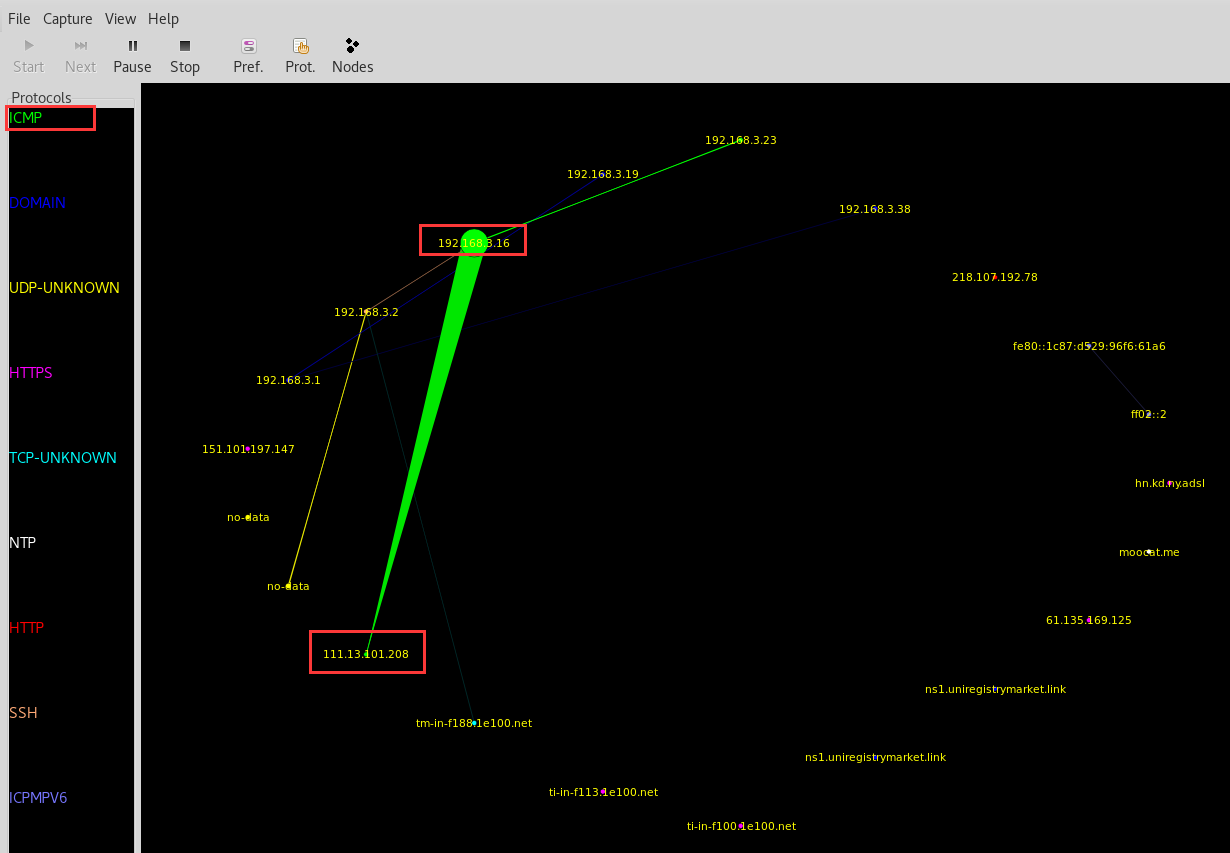

在centos6.9_x64上用超大数据包ping百度

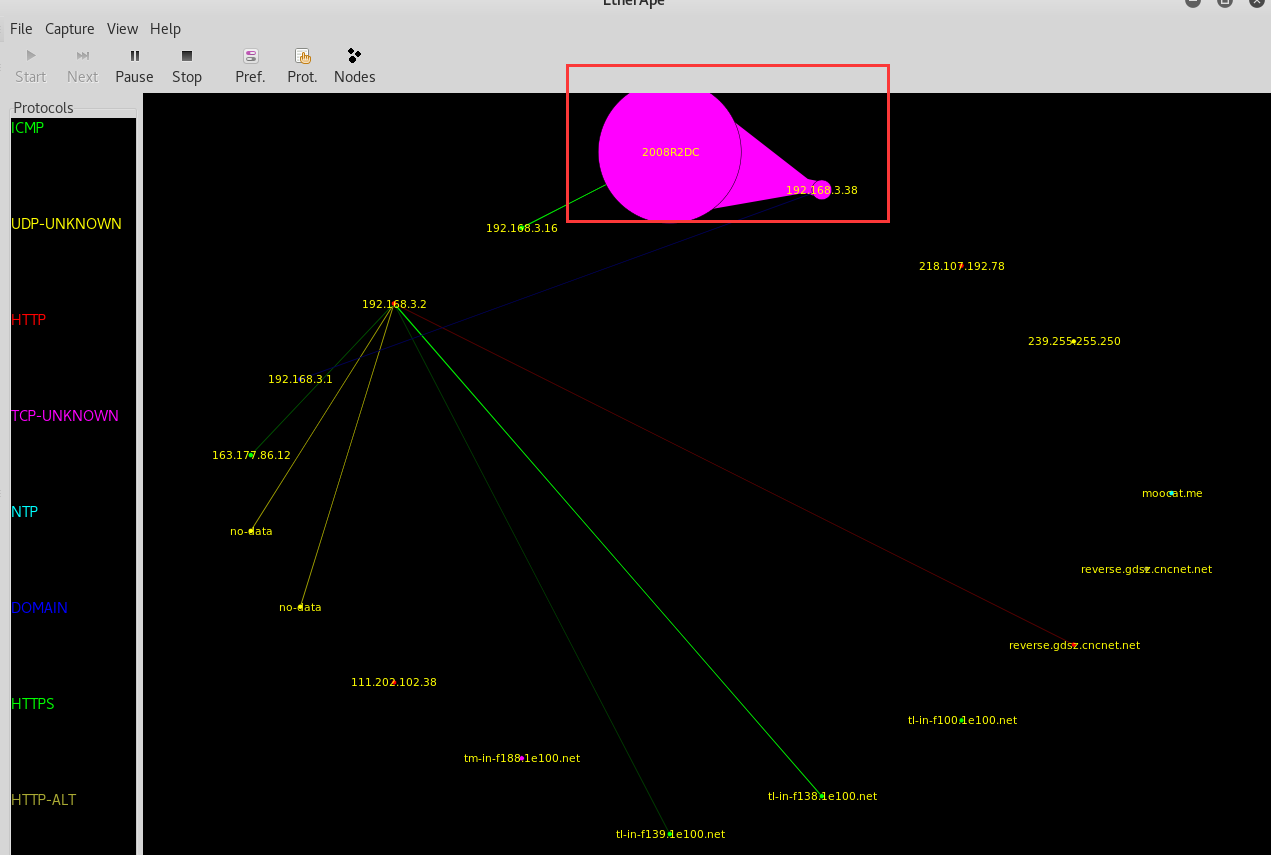

在kali上对win2008r2cn的rdp使用hydra默认线程进行爆破

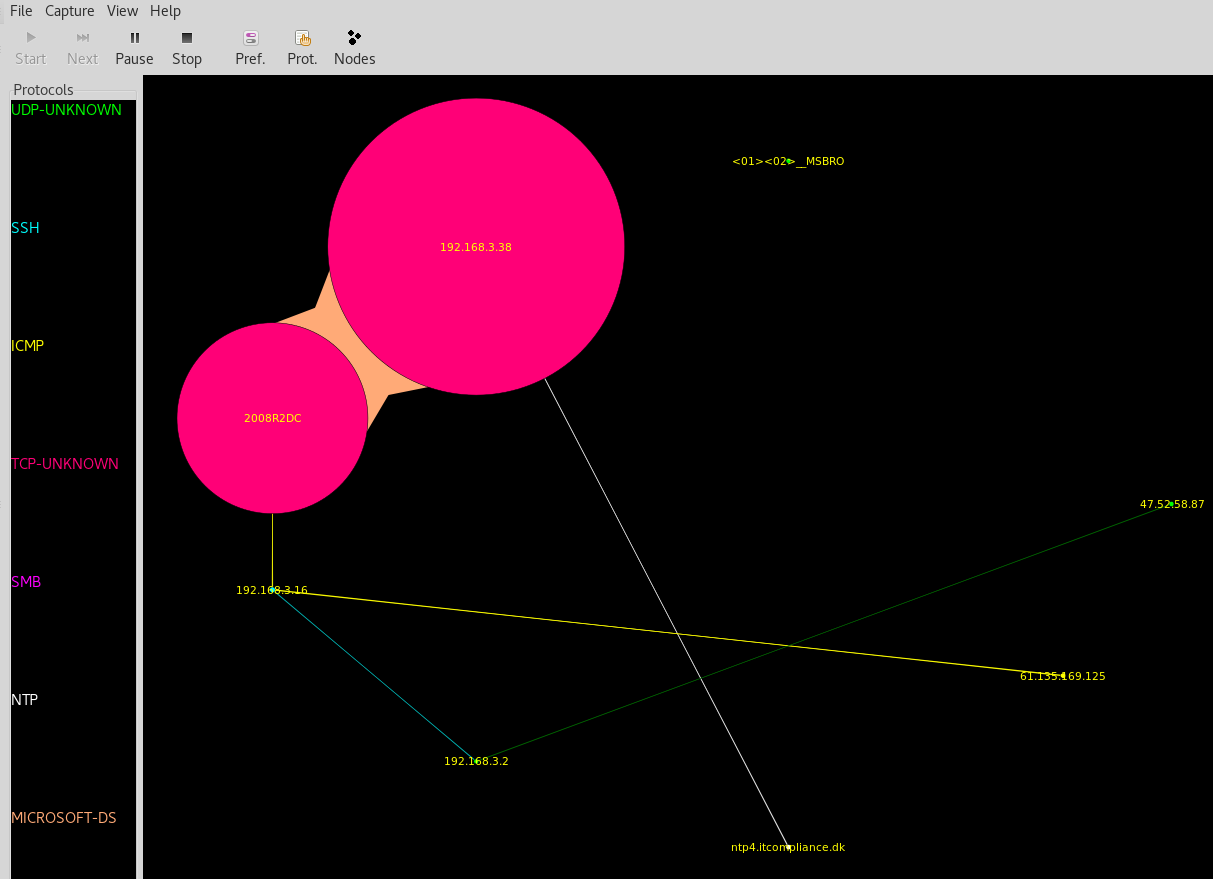

在kali上对win2008r2cn的smb使用hydra默认线程进行爆破

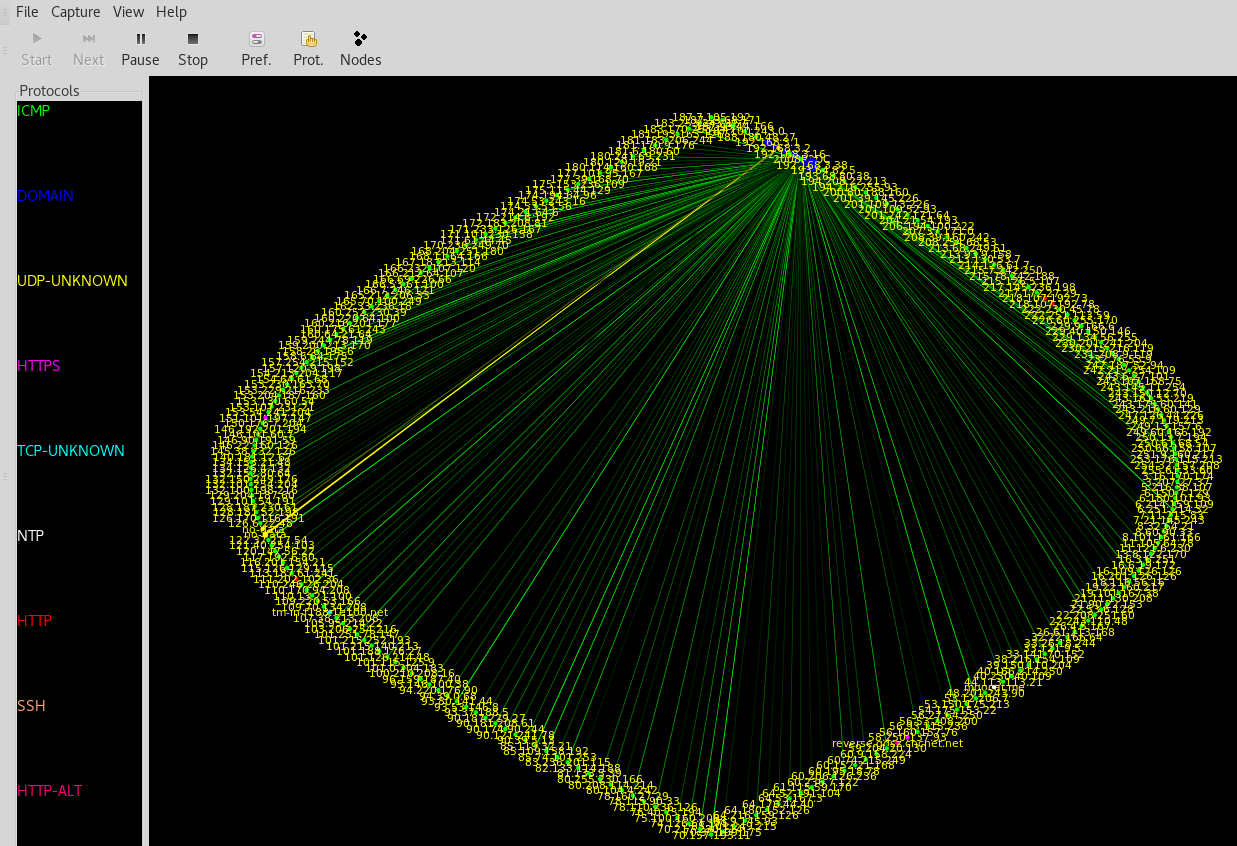

在centos6.9_x64上利用hping3快速发送随机源ip的icmp数据包,本来想直接发flood的,因为速度过快,直接把etherape卡崩了,所以不得已才用的–fast选项

小结:

除了渗透之用,它也一样可以用来帮我们快速定位网络中的各种故障,对于一些网络初学者来讲,更是非常的友好,可以很直观的把各种抽象的网络逻辑用最直观的实时动态绘图表现出来,极易理解,这里就不多啰嗦了,大家有兴趣可以多自行尝试…虽然是个小工具,但不乏大作为 ^_^